3 ' di lettura

Venerdì 7 maggio, il gruppo DarkSide ha attaccato l’oleodotto americano Colonial Pipeline, costringendo la Casa Bianca a dichiarare lo stato d’emergenza. Qualche giorno dopo, il collettivo ha pubblicato sul dark web un comunicato in cui chiedeva scusa, spiegando che il loro unico scopo è fare soldi, e non creare problemi alla società. Questo attacco informatico è solo l’ennesimo esempio di una lunga serie di guerre silenziose e virtuali.

Cosa sono gli attacchi informatici?

Secondo Wikipedia, un attacco informatico è “una qualunque manovra impiegata da individui o organizzazioni che colpisca sistemi informatici, infrastrutture, reti di calcolatori e/o dispositivi elettronici tramite atti malevoli, finalizzati al furto, all’alterazione o alla distruzione di specifici obiettivi violando sistemi suscettibili”. Di solito, questi individui vengono chiamati crackers – dal verbo “to crack”, “spezzare” –, e possono essere pirati, organizzazioni criminali o spie governative.

Gli attacchi informatici avvengono mediante l’utilizzo di malware, cioè software progettati con l’unico scopo di arrecare danni. Un tipo di malware piuttosto subdolo è il trojan, una specie di “cavallo di Troia” innocuo e invisibile che entra nel computer per spiare le attività dell’utente senza che questi se ne accorga, un obiettivo può essere il raccogliere informazioni utili. Un worm, invece, diversamente dal Trojan, agisce in maniera attiva, potenzialmente infettando l’antivirus allo scopo di rallentare il computer, replicandosi su altri dispositivi con uno schema infettivo pari ad una vera epidemia.

DarkHotel, per esempio, è un trojan che infetta i computer dei clienti di certi alberghi asiatici di lusso tramite la rete Wi-Fi locale. L’obbiettivo è quello di rubare informazioni sensibili, e il livello di sofisticatezza è altissimo.

Che cos’è la cybersecurity?

L’unico modo davvero sicuro per evitare attacchi e incursioni è la cybersecurity. Sul sito di Kaspersky – una delle aziende di sicurezza informatica più famose – c’è scritto che nel 2019 gli attacchi sono aumentati del 112%, colpendo 7,9 milioni di dati. “La maggior parte delle violazioni” – continua il sito – “raccolgono dati medici e finanziari, ma tutte le aziende connesse in rete possono essere colpite da violazioni dei dati, spionaggio aziendale o attacchi ai clienti”.

A livello globale, uno dei maggiori problemi che la cybersecurity si trova ad affrontare è il cosiddetto “terrorismo informatico”. Se i cyberattacchi in generale servono più che altro per raccogliere informazioni, rubare dati e usarli per certi scopi – come svuotare un conto corrente, ricattare o vendere tutto a una potenza straniera –, il cyberterrorismo punta al panico, alla paura e al terrore.

Gli attacchi informatici degli ultimi anni

Nel 2010, l’esperto di cybersecurity Sergey Ulasen ricevette un’e-mail da un cliente iraniano che si lamentava di come il suo computer continuasse a riavviarsi senza sosta. Insospettito, Ulasen chiese aiuto su un forum di colleghi, e nel giro di poco saltò fuori che si trattava di un virus che sfruttava una “zero-day”, cioè una falla di Microsoft. Il malware fu ribattezzato Stuxnet.

Ulasen, Microsoft, Kaspersky e Symantec – quelli di Norton – si misero al lavoro per venirne a capo, e quello che scoprirono fu sconvolgente: le falle utilizzate erano ben quattro, chi aveva progettato il virus era un genio e l’obbiettivo del malware era colpire i PLC, cioè componenti usate nei programmi di gestione degli impianti industriali. In particolare, Stuxnet mirava a sabotare un tipo di centrifuga utilizzata per arricchire l’uranio in Iran.

L’informatico Frank Rieger, dopo aver parlato con alcuni membri dell’intelligence, cominciò a sostenere che il virus fosse stato creato dagli americani e diffuso dai servizi segreti israeliani. Negli anni, Anonymus, Snowden e un articolo del New York Times hanno confermato il sospetto.

Anonymus per Vendetta

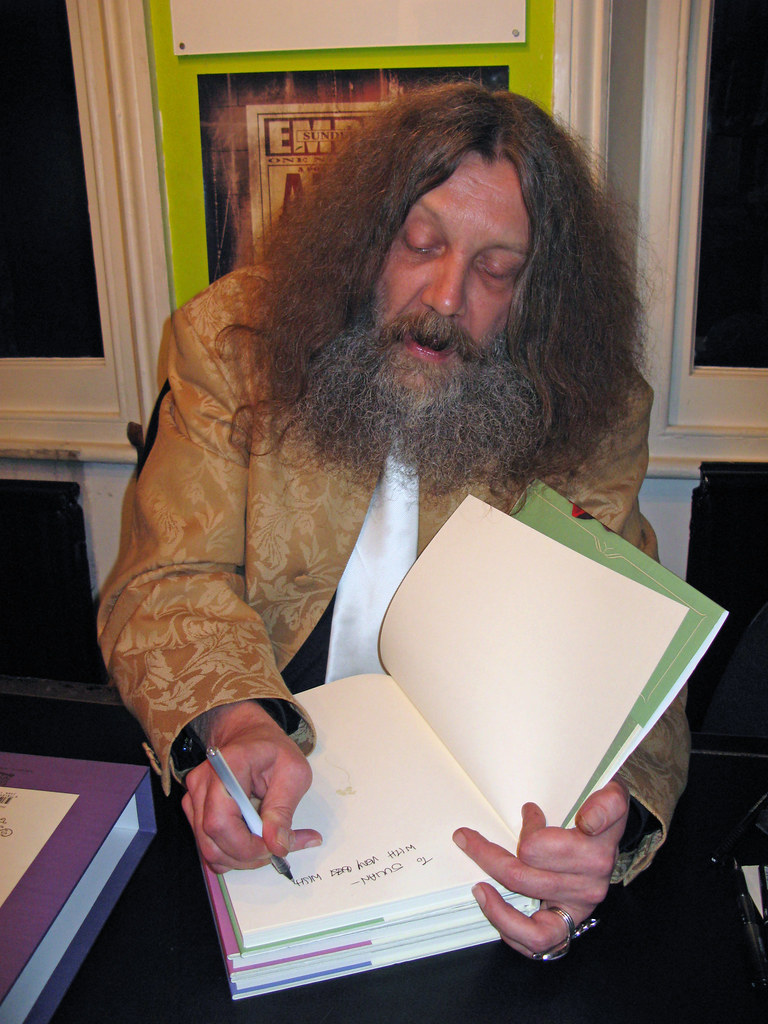

Anonymus è uno dei gruppi più famosi. Nel 2012, il collettivo ha colpito diversi siti istituzionali israeliani come ritorsione contro gli attacchi alla Palestina; lo stesso anno, nel nostro Paese, ha hackerato il sito di Trenitalia per protestare contro la TAV. Nel 2014, invece, il gruppo ha rivelato le identità di alcuni membri del Ku Klux Klan nella zona di St. Loius, Missouri, dopo che questi avevano minacciato azioni brutali. La maschera di Guy Fawkes simbolo del movimento è quella usata dal protagonista di “V per Vendetta“, il fumetto di Alan Moore che parla di un futuro totalitario in cui V cerca la libertà attraverso l’anarchia.

Quale futuro?

Nel documentario Netflix “Spionaggio – I trucchi del mestiere” viene detto chiaramente come il lavoro delle spie sia stato facilitato enormemente dall’esistenza di Internet – per velocità, sicurezza, crittografia e operazioni compiute rimanendo nel salotto di casa. D’altro canto, però – e il documentario lo spiega bene –, è diventato più facile subire attacchi informatici e non poter risalire alla fonte. La vastità e la profondità della Rete – unite ai modi subdoli e nascosti con cui i malware si muovono all’interno dei computer – rendono difficilissimo rintracciare, seguire o prevenire questi affondi – affondi che il più delle volte possono durare mesi ed essere scoperti tardi, come nel caso delle incursioni ai danni del governo americano.

Gli attacchi informatici sono ovunque, tutt’intorno a noi, e colpiscono ripetutamente e in qualsiasi momento. Se la guerra fredda “classica” si combatteva con intercettazioni telefoniche e cimici nelle case degli spiati, quella di oggi ha bisogno soltanto di una rete Wi-Fi.

Alessandro Mambelli

Be First to Comment